Cookie Scanner : quand le monitoring en temps réel remplace les audits robotisés

03/04/2026 |

Chaque semaine, de nouveaux cookies non déclarés apparaissent sur vos propriétés digitales. Les crawlers traditionnels ne les voient pas. Commanders Act a conçu un scanner qui s’appuie sur le trafic réel pour détecter ce que les robots manquent.

Le scénario est connu, mais se répète : une entreprise déploie sa Consent Management Platform, paramètre ses catégories de cookies, affiche un bandeau conforme aux recommandations de la CNIL, puis passe à autre chose. Le projet conformité est coché. Le DPO respire. L’équipe digitale reprend son quotidien.

Un faux sentiment de sécurité

Sauf que la conformité cookies n’est pas un état : c’est un processus continu. Et entre le jour où la CMP est configurée et le moment où un contrôle tombe, l’écosystème technique d’un site web a eu le temps de muter plusieurs fois.

Quelques exemples issus du quotidien :

- L’agence social media active des tags Meta pour du retargeting… sans passer par le process de déclaration (pourtant suivi par l’agence média formée à cette fin)

- Suite à une mise à jour, un script Doubleclick charge le cookie d’un DSP tiers inconnu au bataillon

- Sous pression (de résultats), l’équipe marketing souscrit à AB Tasty pour optimiser ses scénarios de personnalisation de contenu et passe à l’activation en solo sans prévenir les parties prenantes (de la conformité).

N’oublions pas non plus les cookies dormants (non-utilisés mais présents) ou encore des cookies techniques, liés à des redirections ou à des iframes, parfois pour intégrer une simple vidéo Youtube… Les sources de non-conformité sont multiples et souvent hors du champ de vision des équipes.

Sur les sites médias ou e-commerce à fort trafic, il est courant d’observer entre 1 et 5 cookies tiers nouveaux ou renouvelés par semaine. Dans des études récentes, comme celle du Web Almanac 2025, si la moitié des sites compte 9 cookies, le quart supérieur monte jusqu’à 23 cookies en moyenne. Parmi le Top 100 Alexa, c’est une moyenne de 52 cookies par site qui est observée. Sans surprise, ces cookies ne sont pas systématiquement déclarés dans la cookie notice, ou se retrouvent déposés avant même que le visiteur n’ait donné son consentement.

Les raisons sont connues et souvent liées à un défaut de passation d’information. Scénario classique : un responsable acquisition active un nouveau pixel Meta pour une campagne de retargeting. Un peu pressé, il omet de prévenir l’agence média à qui est confiée la mise à jour de la cookie notice. Et voilà un cookie tiers non-déclaré jusqu’au prochain crawl – on y revient.

Tous ces exemples sont bien réels mais ne donnent pas nécessairement l’échelle du phénomène. De fait, l’écart est en effet considérable entre les solutions contractualisées et les cookies effectivement déposés. Au fil du temps, cet écart se solde par une accumulation de cookies inconnus des équipes en charge de la conformité. Une accumulation qui se traduit par des risques accrus.

Des sanctions qui ne concernent plus seulement les GAFAM

Pendant longtemps, les amendes RGPD liées aux cookies semblaient réservées aux géants du numérique. Google a été condamné à 150 millions d’euros pour un mécanisme de refus plus complexe que l’acceptation ; Meta a écopé de 60 millions pour des motifs similaires. En 2024, Orange s’est vu infliger 50 millions d’euros pour l’affichage de publicités dans ses webmails sans consentement explicite (une amende que l’opérateur conteste).

La cible s’est depuis élargie. Sur les 83 sanctions émises par la CNIL en 2025, 21 concernent les cookies. Si quelques dossiers notables — Shein, Condé Nast, American Express France — ont été rendus publics, la majorité des cas, non nommés, touchent des éditeurs et des sites e-commerce sanctionnés pour des bandeaux trompeurs, des cookies déposés prématurément, ou un non-respect du retrait de consentement.

Au-delà de l’amende, c’est toute une la chaîne de conséquences qui pèse : atteinte à la réputation de la marque, perte de confiance des consommateurs, couverture médiatique négative. Et Le risque n’est pas seulement collectif ; un DPO et/ou un dirigeant d’entreprise s’expose à une responsabilité civile, voire pénale dans les cas de négligence les plus graves.

Pourquoi les audits via les crawlers ne suffisent plus?

Pour traiter ces risques, la réponse historique du marché repose sur les crawlers : des robots qui parcourent les pages d’un site à intervalles réguliers pour dresser un inventaire des cookies. L’approche a ses mérites, mais ses limites structurelles n’apparaissent souvent que trop tard.

Prenons le cas de la mise en production du vendredi soir (celle qu’il ne faut pas faire) : un prestataire de chatbot met à jour son service, le widget qui l’embarque dépose un nouveau cookie de tracking déployé sur toutes les pages dès le lundi matin. Problème : le crawl est programmé tous les dimanches. Pendant 6 jours, le cookie est déposé avant consentement sur 100% du trafic.

En outre, un crawler fonctionne sur la base de scénarios prédéfinis. Il faut configurer des parcours, les maintenir à chaque évolution du site, gérer les accès aux espaces logués. L’outil scanne le site à une fréquence fixe — typiquement hebdomadaire ou mensuelle — ce qui laisse des fenêtres d’exposition parfois longues. Il peut passer à côté des cookies conditionnels, déclenchés uniquement par un scroll, un clic ou le passage par un tunnel de conversion particulier. Il ne voit pas davantage les cookies sélectifs, posés uniquement pour certains profils ou dans des conditions techniques précises.

Dans la pratique, les scénarios que suit le crawl ne correspondent pas à la complexité des scénarios conçus par les agences ou par les algorithmes, des scénarios qui ne reposent pas seulement sur la visite d’une page produit ou d’un panier. Au contraire, ces scénarios sont souvent multi-conditionnés : « avoir vu 3 produits d’une même catégorie », « revenir entre 72h et 1 semaine après un achat », etc. Difficile à reproduire avec un crawler.

Ces solutions de crawl sont aussi gourmandes en ressources : des serveurs dédiés s’imposent. Et plus la fréquence des scans augmente, plus la facture s’alourdit — ce qui pousse beaucoup d’entreprises à accepter un compromis inconfortable entre coût et niveau de protection.

| Critère de conformité | Crawler classique | Cookie Scanner Commanders Act |

|---|---|---|

| Fréquence de détection | ✗ Hebdomadaire ou mensuelle Jusqu’à 30 jours d’exposition entre deux scans | ✓ Continue, 24h/24 Alerte dès la première apparition du cookie |

| Source d’analyse | Simulations Visites simulées par un robot sur des parcours prédéfinis | Visites réelles Trafic réel des utilisateurs (opt-in et opt-out) |

| Cookies conditionnels | ✗ Non détectés Déclenchés par un scroll, un clic ou un tunnel de conversion spécifique | ✓ Détectés Analysés sur des comportements réels et variés |

| Cookies sélectifs (par profil) | ✗ Non détectés Invisibles dans les scénarios standards | ✓ Détectés Capturés sur la diversité réelle des profils visiteurs |

| Dépôt avant consentement | ✗ Détection différée Visible seulement au prochain cycle de scan | ✓ Détection immédiate Identifié en temps réel, sur opt-in et opt-out |

| Local storage & session storage | ✗ Rarement couvert | ✓ Inclus nativement Soumis au consentement selon les recommandations CNIL |

| Maintenance requise | ✓ Exigeante Parcours à configurer et maintenir à chaque évolution du site | ✓ Aucune maintenance nécessaireAucune — analyse automatique basée sur le trafic naturel |

| Identification de l’origine | Limitée Le script source est rarement tracé | Identifiée Remontée jusqu’au script responsable via Cookie Origin |

| Alertes en cas d’anomalie | ✗ Aucune alerte automatique Détection uniquement à la lecture du rapport | ✓ Alerte instantanée Dans l’interface, via Slack, email ou webhook |

| Catégorisation des cookies | Manuelle ou semi-automatique Paramétrage à faire | Automatique par IA Description, catégorie et partenaire associé |

| Coût de la solution | Coût élevé Serveurs dédiés — coût croissant avec la fréquence des scans et richesse des scenarii | Coût maîtrisé Budget connu à l’avance. Aucun serveur supplémentaire — s’appuie sur le trafic existant |

| Ecoresponsabilité | Impact environnemental élevé Serveurs dédiés en fonctionnement continu, consommation croissante avec la fréquence des scans | Empreinte minimale Aucun serveur additionnel nécessaire -— s’appuie sur le trafic existant sans infrastructure additionnelle |

| Traçabilité pour contrôle CNIL | ✗ Limitée aux rapports de scan | ✓ Documentation continue et exportable |

Cookie Scanner : un monitoring continu du trafic réel

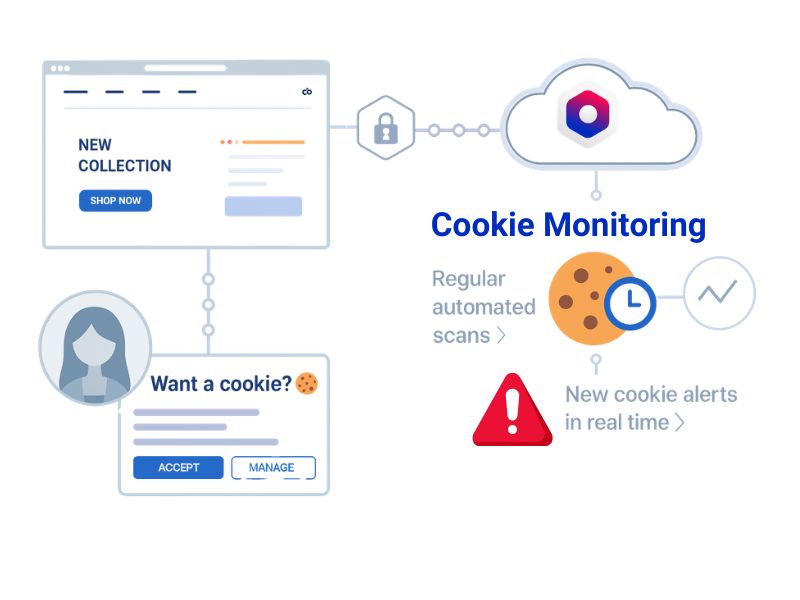

On ne peut pas maîtriser ce qu’on ne voit pas. C’est ce constat qui a conduit Commanders Act à développer son Cookie Scanner, selon une logique différente. L’outil ne simule pas de visites : il s’appuie sur un script JavaScript déployé directement via la plateforme de consentement, un conteneur ou un tag GTM, et analyse le trafic réel du site, sur de vrais utilisateurs, qu’ils soient en opt-in ou en opt-out.

Le monitoring s’effectuant en continu sur le trafic naturel, il n’y a ni scénario à configurer, ni parcours à maintenir, ni coût de serveur supplémentaire. Et l’outil capture la réalité du parcours avec les cookies first-party, third-party, le local storage et le session storage. Il identifie les cookies déposés avant consentement, repère les traceurs disparus et les filtre par fréquence d’apparition pour distinguer les cookies systématiques des cookies marginaux.

Lorsqu’un cookie non déclaré est détecté, une alerte est envoyée — via Slack, email ou webhook. L’équipe peut alors agir : bloquer le cookie, remonter jusqu’au script responsable grâce à Cookie Origin — une fonctionnalité qui retrace l’origine du cookie — et mettre à jour la notice. Cette dernière peut d’ailleurs être alimentée dynamiquement par le scanner.

Un enrichissement par intelligence artificielle complète le dispositif : chaque cookie détecté est automatiquement catégorisé, décrit et associé au partenaire responsable, en s’appuyant sur une base de données enrichie par deux référentiels de marché. L’ensemble constitue une traçabilité documentée, présentable en cas de contrôle.

De l’audit à la conformité continue : un changement de posture

Avec son monitoring continu, Cookie Scanner permet aux équipes de s’adapter au caractère dynamique des cookies et à leur diversité — dans un écosystème où chaque partenaire, chaque mise à jour de script, chaque nouvelle intégration peut introduire un risque invisible.

Les régulateurs, eux, ne font pas cette erreur. La CNIL a durci ses contrôles, les associations activistes multiplient les plaintes, et le cadre réglementaire continue de se préciser, notamment sur des sujets comme le local storage, qui constitue lui aussi une opération de lecture-écriture soumise au consentement.

Pour les marques, l’enjeu n’est plus de savoir si elles sont conformes aujourd’hui, mais de garantir qu’elles le seront encore demain.

Focus sur notre outil Cookie Scanner :

Qu’est-ce que Cookie Scanner détecte ?

– Cookies first-party et third-party

– Local storage et session storage (également soumis au consentement selon la CNIL)

– Cookies déposés avant consentement

– Traceurs disparus ou renouvelés

– Cookies systématiques vs marginaux, filtrés par fréquence d’apparition

Qu’est-ce que le Cookie Scanner restitue?

– Alertes en temps réel via Slack, email ou webhook dès la détection d’un cookie non déclaré

– Cookie Origin : remontée jusqu’au script responsable pour identifier la source exacte du traceur

– Mise à jour dynamique de la cookie notice, alimentée directement par les données du scanner

– Catégorisation : chaque cookie détecté est automatiquement décrit, catégorisé et associé à son partenaire.